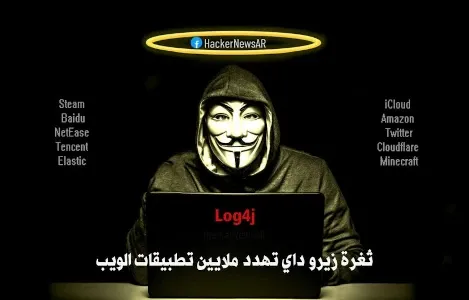

دقت أكبر شركات الأمن السيبراني وعمالقة التكنولوجيا ناقوس الخطر بعد ظهور ثغرة يوم صفر تم تصنيفها بأعلى درجة خطورة 10/10 ، تسمح بتنفيذ التعليمات البرمجية عن بعد على الخوادم المعرضة للخطر.

تابع: الهاكرز يشنون 1.2 مليون هجوم بعد الكشف عن ثغرة Log4J

يمكن أن يستخدم المتسللون استغلال الثغرة الموجودة في مكتبة تسجيل جافا مفتوحة المصدر Log4j من Apache المستخدمة في عدد لا يحصى من التطبيقات في جميع أنحاء العالم ، وتكمن الخطورة في الاستخدام الواسع النطاق لهذه الحزمة في الأجهزة والخوادم التي تشغل كل شيء من تويتر وأمازون ، وسيسكو و كلاود فلير و Steam و Tesla وألعاب الفيديو مثل ماين كرافت.

و Apple iCloud فقد تبين أن تغيير اسم iPhone ببساطة يؤدي إلى ظهور الثغرة الأمنية في خوادم Apple.

يمكن تحقيق الاستغلال من خلال سلسلة نصية واحدة ، والتي يمكن أن تؤدي إلى تشغيل تطبيق للوصول إلى مضيف خارجي ضار إذا تم تسجيل الدخول من خلال مثيل Log4j الضعيف ، مما يمنح الخصم بشكل فعال القدرة على استعادة حمولة مفيدة من خادم بعيد وتشغيله محليا.

وبمجرد ظهور تفاصيل ثغرة Log4j بدأ إستغلال واختبار الثغرة على نطاق واسع ، رغم نشر الإصدار 2.15.0 وهو تصحيح بسيط للتخفيف من خطورة الثغرة ، وأفادت هيئات مراقبة الأمن السيبراني العالمية مثل CERT بأنه يتم استغلال الثغرة بنشاط ، حيث بدأ المتسللون بالبحث عن الخوادم التي لم تتم ترقيتها إلى الإصدار الحديث.

لفهم أكثر للخلل وآلية إستغلال الثغرة يرجى مراجعة المزيد عبر:

https://github.com/christophetd/log4shell-vulnerable-app

https://www.lunasec.io/docs/blog/log4j-zero-day/

المصدر: HackerNewsAR